¿Qué hacer si su teléfono está pinchado 2022? Mira esto

Si cree que su teléfono está intervenido, lo primero que debe hacer es verificar si hay spyware. A continuación, debe realizar un control de daños, como notificar a sus contactos sobre lo sucedido e informarlo a las autoridades. Por último, implemente pasos para evitar que su teléfono sea intervenido nuevamente.

¿Sabías que hoy en día es muy fácil pinchar un teléfono móvil?

Da miedo pensar en eso, pero es verdad. Como la tecnología mejora, también lo hacen las muchas formas en que pueden ocurrir las escuchas telefónicas. Ahora, las personas malintencionadas pueden instalar aplicaciones espía como mSpy en tu teléfono y nunca pensarías que estaba allí a menos que sepas qué buscar.

Como no quiero que se viole la privacidad de nadie, en este artículo discutiré qué hacer si tu teléfono está pinchado y como puedes evitar que vuelva a suceder.

Contenido

¿Cómo saber si su teléfono está intervenido?

Antes de continuar, es importante determinar si su teléfono está siendo intervenido o no en primer lugar. Las aplicaciones espía generalmente vienen con opciones de sigilo, por lo que si no sospecha que sucede nada en su dispositivo, es probable que no pueda decir nada.

Sin embargo, a veces, hay signos físicos que su teléfono está siendo pinchado. Afortunadamente, si sabe qué buscar, estas señales deberían ser lo suficientemente fáciles de detectar.

Consumo de batería

Una de las señales más reveladoras de que su teléfono móvil está siendo intervenido o monitoreado es si de repente hay consumo de batería inusual.

Si hay una aplicación espía como mSpy instalado en un dispositivo, significa que tiene que operar en segundo plano 24/7 para que todas las características funcionen. Naturalmente, esto consume más batería. También resultará en que el teléfono sea más caliente de lo habitual ya que tiene que trabajar duro para hacer todas sus tareas.

Esto es significativamente más revelador si comienza de la nada. Por ejemplo, si eres un jugador y juegas con frecuencia, no deberías sorprenderte si tu teléfono se siente caliente al tacto y se agota más rápido de lo normal. Después de todo, los juegos son muy pesados para el procesador de su teléfono. Pero si no estás haciendo algo particularmente procesador intensivo, probablemente deberías sospechar.

En otras palabras, si su teléfono de repente se calienta y drena rápido, incluso cuando no está haciendo nada pesado, como juegos o transmisión en línea, esta es una buena señal de que su teléfono podría estar intervenido.

Uso de datos

Las aplicaciones espía necesitan Internet para funcionar. Después de todo, ellos usa los datos de tu teléfono para enviar información desde el dispositivo de destino al plataforma en línea de la aplicación para que un tercero pueda verlo.

Por lo tanto, si está experimentando una aumento repentino en el consumo de datos, su dispositivo móvil podría estar intervenido. Esto podría notarse más si su teléfono está en un plan de datos limitado. Si los datos de tu móvil te duraban semanas pero ahora solo te duran unos días, deberías empezar a preocuparte.

Sin embargo, si tiene un plan de datos ilimitado, es posible que no pueda notar el problema. Para confirmar si su consumo de datos móviles ha estado aumentando anormalmente, es mejor descargar una aplicación externa, como Mi Data Manager en Android o Data Manager en iPhone, que registrará su uso de datos diario, semanal o mensual.

Comportamiento poco común de aplicaciones/hardware

Como era de esperar, las aplicaciones de espionaje pueden afectar cómo funciona tu teléfono. Además del consumo de datos y batería, su teléfono también puede exhibir comportamiento espontáneo relacionados con sus aplicaciones y hardware.

Algunos de los comportamientos a tener en cuenta son:

- Si se enciende automáticamente, incluso cuando no lo estás usando

- Tu dispositivo tomar capturas de pantalla al azar

- Grabación de sonido or grabación de vídeo aplicaciones que se inician aleatoriamente

- Anuncios emergentes extraños donde no debería haber ninguna

- Usted ve aplicaciones desconocidas instalado en su dispositivo

- Tu teléfono no te permite desinstalar aplicaciones específicas o cualquier aplicación en absoluto

- El rendimiento del dispositivo está cayendo, con retrasos, imágenes fantasma etc.

Tenga en cuenta que si tiene un dispositivo viejo o averiado, algunos de estos síntomas pueden ser solo una señal de que necesita comprar un teléfono nuevo.

Sin embargo, si ve varios de estos síntomas juntos, especialmente los más sospechosos, como extraños anuncios emergentes y se instalan aplicaciones desconocidas, entonces es muy revelador de un pinchazo telefónico. Deberías preocuparte más si también ves consumo de batería inusual y Uso de datos, como se discutió anteriormente.

Qué hacer si su teléfono está pinchado

Ahora que reconoce las señales de que su teléfono está intervenido, ¿qué debe hacer?

En esta sección, vamos a discutir tu mejor plan de acción para cuando te des cuenta de que tu privacidad está siendo violada.

Revise su teléfono en busca de elementos maliciosos

Si marcó la mayoría de las casillas en la sección anterior, entonces ya debería tener fuertes sospechas que su teléfono está siendo pinchado.

Sin embargo, aún necesita saber cómo se está monitoreando exactamente su teléfono móvil. Puedes hacer esto por implementando varios controles en tu teléfono.

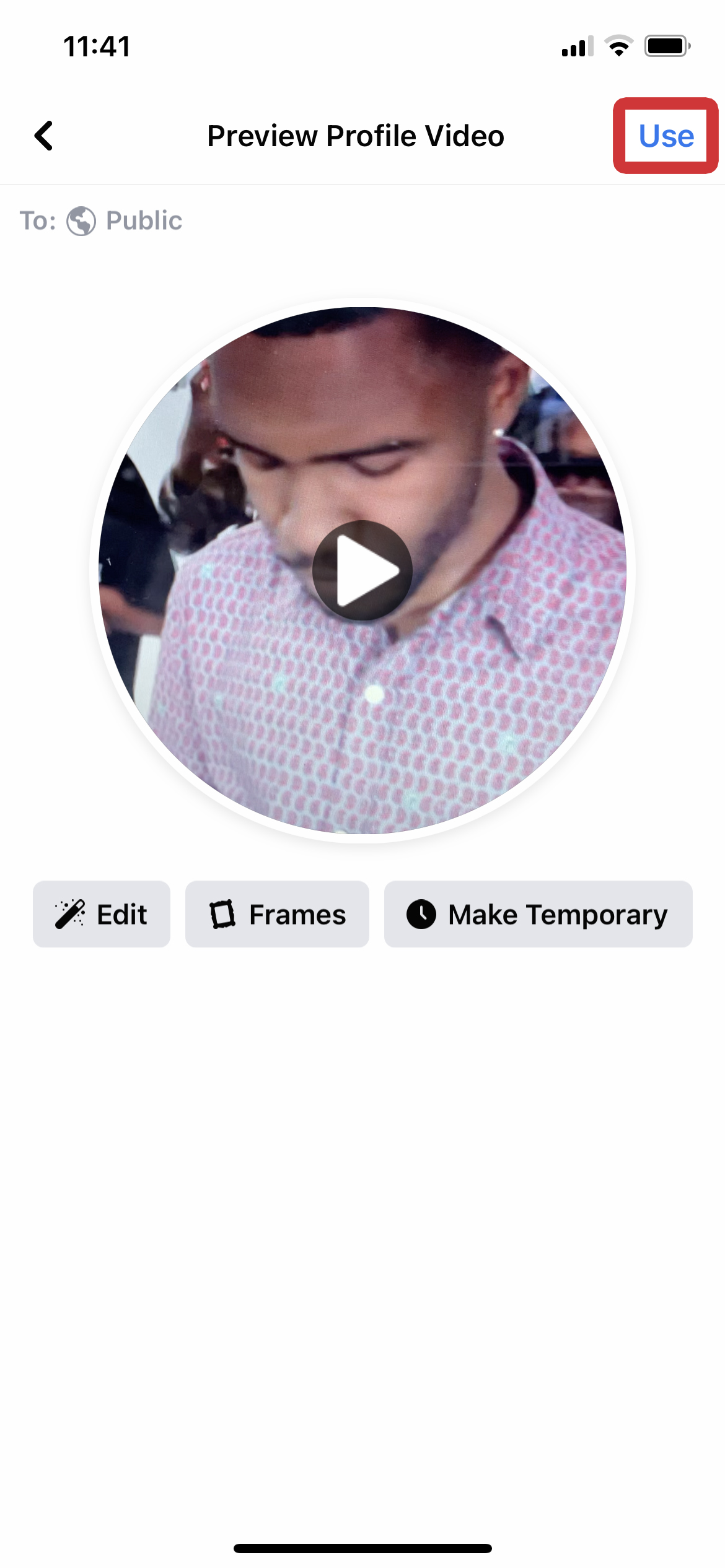

Buscar software espía

Instalar spyware, como mSpy y WebWatcher, es una de las formas más populares de monitorear un dispositivo móvil hoy en día. Si sospecha que su teléfono está siendo intervenido, lo primero que debe buscar es si tiene spyware instalado.

Puede comprobar fácilmente si hay spyware instalando un herramienta anti-spyware de Google Playstore. aplicaciones como CyberTor puede escanear su dispositivo móvil y determinar si espiar aplicaciones están en su teléfono. Si encuentra alguno, la aplicación le permitirá desinstalarlos con solo un clic.

La mayoría de estas aplicaciones tienen funciones avanzadas de pago, pero incluso las versión básica gratuita debería ser suficiente si solo desea que el servicio de monitoreo desaparezca.

Consejo profesional: si desea recopilar evidencia para una posible acción policial, debe tomar capturas de pantalla de los resultados del escaneo del análisis de malware.

Buscar aplicaciones no seguras

Aunque instalar una aplicación espía es una de las formas más fáciles de monitorear un dispositivo móvil, no es la única forma. Aplicaciones maliciosas, típicamente aquellos que contener un virus, también puede tocar su teléfono sin su consentimiento.

Puede utilizar el Google Play Protect función para escanear su dispositivo Android en busca de vulnerabilidades con solo unos pocos pasos.

- Vaya a Google Play Store en su teléfono y haga clic en su foto de perfil or iniciales en la esquina superior derecha de la interfaz.

- De las opciones, seleccione Reproducir Proteger.

- Puede determinar rápidamente si su configuración de Play Protect está activa o no. Si el control deslizante es verde, significa que está activado. Si es gris, simplemente tócalo para encenderlo.

- Play Protect entonces automáticamente escanee su dispositivo en busca de aplicaciones no seguras y avisarle si hay alguno para que pueda desinstalarlo.

Iniciar una verificación de seguridad de las cuentas de Google

Esta brecha de seguridad podría comprometer su cuenta de Google. Para asegurarse de que ningún pirata informático o acosador tenga acceso a su cuenta de Google, debe proteger su cuenta realizando una verificación de seguridad.

- Primero, debe navegar a su cuenta de Google. Abre un navegador e ir a cualquier sitio web de Google.

- Busca tu foto de perfil y haga clic para revelar Administre su cuenta de Google. A continuación, accederá al perfil de su cuenta de Google.

- Pulsa para buscar Seguridad: en el menú de la izquierda.

- Presione Protege tu cuenta.

- Siga todas las instrucciones para resolver cualquier problema de seguridad.

Elimina aplicaciones en las que no confías

Al verificar si hay brechas de seguridad en su teléfono, querrá eliminar cualquier aplicación innecesaria, que no sea de confianza y desconocida de su teléfono. Puedes hacerlo siguiendo estos pasos.

- En tu Android, ve a Ajustes y busca el Aplicaciones .

- A continuación, verá un lista de todas las aplicaciones en tu teléfono. Toque los que desea eliminar.

- Debería haber una opción para desinstalar en la parte inferior de la página. Hacer clic Desinstalar para continuar con la desinstalación.

Haz un poco de control de daños

Si realizó las comprobaciones de seguridad correctamente, es posible que haya encontrado algunas aplicaciones maliciosas or software espía en su teléfono móvil.

Ahora que sabe que se ha violado su privacidad, es hora de controlar el daño que pueden causar estas aplicaciones. No puede hacer nada con la información que ya se filtró, pero puede evitar más de sus datos confidenciales de salir.

Para los pasos de control de daños, siga las instrucciones a continuación.

Obtenga un teléfono Burner o prepago

Si descubre que su teléfono está siendo monitoreado, puede obtener un quemador barato o teléfono prepago como un medio alternativo de comunicación, al menos hasta que resuelva el problema. Mientras tanto, puede usar este dispositivo para comunicarse con familiares y amigos, autoridades y otros contactos importantes.

Tenga en cuenta que algunas aplicaciones de espionaje tienen un función de alerta de eliminación de sim, que notificará al usuario sobre el software espía cuando su dispositivo se desconecte de su sim. Si no quiere arriesgarse a esto, también debe obtener una tarjeta SIM diferente.

De esta manera, tu evitar más fugas de datos, y quienquiera que esté al otro lado de esa aplicación de espionaje no se dará cuenta de que usted sabe lo que están haciendo

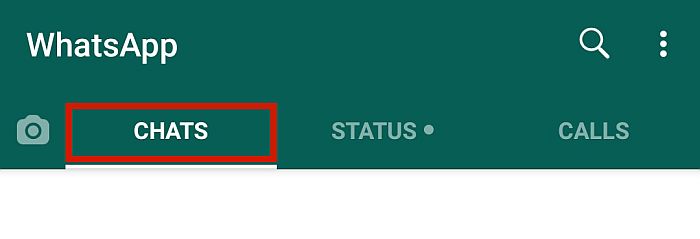

Notificar contactos importantes

Una de las muchas cosas problemáticas que puede causar una intervención telefónica es involucra a todos tus contactos. Si su teléfono celular es pirateado, también se revela la información personal de sus contactos, como números de contacto y direcciones.

Debido a esto, tendrá que decirles a todos sus contactos importantes que deja de comunicarte con tu número de teléfono intervenido tan pronto como sea posible, especialmente los del trabajo o negocios. Use su teléfono temporal sin tocar para comunicarse con todas las personas que necesite e informarles que su dispositivo ha sido comprometido.

Compilar evidencia

Una invasión de la privacidad es un delito grave que es punible por ley. Debido a esto, puede llevar este caso a las autoridades correspondientes, quienes generalmente tienen equipamiento especial eso puede ayudarte a atrapar al culpable.

Sin embargo, todo esto sólo es posible si tienes evidencia suficiente.

De acuerdo, reunir evidencia de escuchas telefónicas no es tan fácil como parece. Si observa un patrón, puede trata de predecirlo y capture instancias de su teléfono encendiéndose, usando el altavoz o usando la cámara en su propio. También puede tomar capturas de pantalla de los resultados del escaneo desde cualquier aplicación anti-spyware que pueda descargar.

Aparte de eso, no tienes muchas otras opciones.

Si logra obtener suficiente evidencia, puede incluso llevar el caso a un abogado, quien debe asesorarlo sobre otros pasos que puede tomar, especialmente si tiene un sospechoso en mente.

Informe cualquier evidencia de violaciones a las autoridades correspondientes

Una vez que haya reunido suficiente evidencia, ahora puede enviar el caso a la autoridades apropiadas. Como se mencionó, su departamento de policía local debería ayudarlo con problemas como este, pero solo si tiene pruebas suficientes.

Para casos especiales de escuchas telefónicas debido a la violencia doméstica, puede marcar 1-800-799-SAFE desde otro dispositivo. Este número pertenece a la Línea telefónica nacional contra la violencia doméstica. También puede enviar un mensaje de texto con la palabra ‘Inicio’ al 88788.

Evite que su teléfono sea pinchado nuevamente

Con suerte, ahora sabes cómo detectar un dispositivo intervenidoy ya ha tomado las medidas adecuadas para denunciarlo y eliminarlo.

Incluso si ya nadie te está espiando, la batalla aún no ha terminado. Ahora conoce de primera mano los peligros de las escuchas telefónicas ilegales y debe hacer todo lo posible para no volver a pasar por lo mismo.

Para evitar que ese incidente vuelva a sucederte, sigue estos pasos de seguridad.

Instalar software anti-spyware

Instalar un aplicación anti-spyware hará que sea más difícil para las personas potencialmente maliciosas hacer algo en su contra.

Este es el mejor método pasivo que puede utilizar para protegerse contra el spyware. Con el software anti-spyware, estará notificado cada vez que tenga aplicaciones maliciosas instalado en su teléfono, incluso si no lo notó.

La mayoría de las aplicaciones como esta tienen una versión paga para sus funciones más avanzadas, pero para los escaneos de seguridad básicos, el suscripción gratuita básica debería ser suficiente. Puede actualizar cuando sienta que su teléfono celular está en peligro nuevamente, o si solo desea más funciones.

Use solo contraseñas seguras

Las contraseñas son algunas de las características de seguridad más ignoradas que todos encontramos todos los días. Mucha gente parece olvidar esto, pero es importante usar siempre contraseñas únicas y seguras.

Asegúrese de cumplir con los estándares del sitio web para lo que un contraseña segura es. Por lo general, esto incluye caracteres alfanuméricos, símbolos, letras mayúsculas, y más. Esto asegurará que su contraseña sea más difícil de adivinar. Por ejemplo, la contraseña [correo electrónico protegido] es mucho más seguro que 1waffles2.

Además, asegúrese de nunca use una sola contraseña para todas sus cuentas.

Si solo tiene una contraseña para todo y, sin saberlo, se registra en un sitio con poca seguridad, los piratas informáticos tendrán acceso fácilmente a todas tus cuentas, incluso si lograron piratear ese sitio débil.

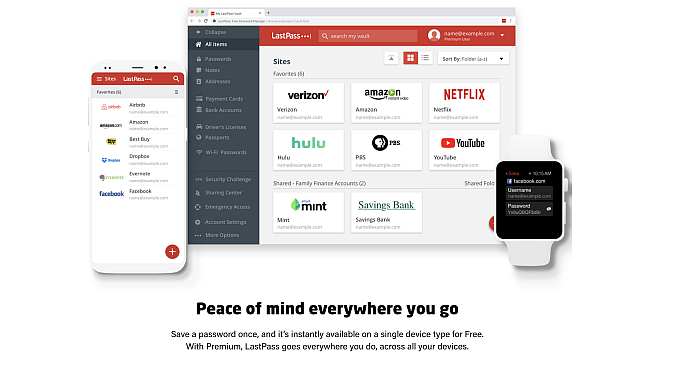

Utilice un administrador de contraseñas

Supongamos que está dispuesto a usar una contraseña segura y única para cada una de sus cuentas en línea. ¡Eso es genial! Pero, ¿cómo vas a recordarlos a todos?

Si su respuesta es escribirlas en una hoja de papel en algún lugar, está equivocado y está en peligro.

Afortunadamente, para eso están los administradores de contraseñas. Administradores de Contraseñas son bóvedas en línea seguras a las que solo usted tiene acceso. Piense en una caja fuerte con una contraseña maestra. Dentro de la caja fuerte, se almacenan todas sus contraseñas y notas confidenciales.

Aplicaciones como guardián de bits y Ultimo pase El Administrador de contraseñas generalmente viene en forma de extensiones del navegador que puede activar o desactivar fácilmente. Incluso hay algunos que rellenan automáticamente los campos de webs reconocidas.

Si tiene un administrador de contraseñas seguro, use contraseñas únicas y seguras para todas sus cuentas se convierte en pan comido porque no tiene que recordar cada una de ellas. Sin embargo, debe asegurarse de investigar al elegir su administrador de contraseñas.

Nunca dejes que alguien en quien no confíes use tu teléfono

Te sorprendería saber qué tan rápido puedes instalar una aplicación espía en un dispositivo móvil. De hecho, puede tomar tan solo 5 minutos para algunas aplicaciones.

Esto significa que debe evitar entregar su teléfono celular a cualquier persona que no conozca personalmente y en la que no confíe, especialmente si se trata de un extraño.

Si alguien en quien no confías te pide usar tu dispositivo, rechazar cortésmente. Ni siquiera necesita decirles que tiene información confidencial en su teléfono. En su lugar, dígales que enviará un mensaje o llamará a alguien de su parte.

Otra solución es tener un dispositivo ‘público’ que uses moderadamente y prestes a otras personas. No debe contener ninguna información privada, que estará en su principal, dispositivo ‘privado’.

Sin embargo, para muchos, este último método es bastante excesivo. Negarse a prestar su teléfono es simplemente la opción más práctica.

Instalar solo desde fuentes confiables

Su dispositivo tiene una configuración que le advierte si está instalar una aplicación desde una fuente no confiable – por lo general, esto sucede cuando está instalando desde fuera de Google Playstore.

Para minimizar el riesgo de instalar aplicaciones maliciosas o virus, solo instalar desde fuentes verificadas como Google Playstore. Después de todo, casi todo lo que necesita estará allí de todos modos.

Si alguna vez necesita instalar algo que no está en Playstore, asegúrese de que no sea un virus. Instalar solo desde un sitio de buena reputacióny lea los comentarios y reseñas sobre el APK antes de descargarlo.

Aquí hay un tutorial útil para saber si un APK es seguro.

No dejes tu teléfono encendido cuando no lo estés usando

Si todavía te preocupan los posibles espías, otra cosa que puedes hacer es apaga tu teléfono cuando no lo estés usando.

Las aplicaciones espía pueden solo opere si su teléfono está encendido, entonces si hay is uno instalado en su dispositivo, no podrá recopilar información sobre su ubicación o entorno con su teléfono apagado.

Más que eso, es posible que algunas aplicaciones maliciosas no le permitan apaga tu teléfono, por lo que sabrá en el momento en que lo apague si se ha instalado malware en su teléfono o no.

Deshabilitar Bluetooth cuando no esté en uso

Del mismo modo, también debe apaga tu Bluetooth cuando no tiene ninguno de sus dispositivos conectados, especialmente si está en público.

Los archivos se pueden enviar e instalar en su teléfono a través de Bluetooth, por lo que dejarlo abierto para la conexión aumenta las posibilidades de que un actor malicioso se conecte con su teléfono y enviar software malicioso.

Considerándolo todo, siempre es más seguro simplemente apague su Bluetooth cuando no esté en uso.

Preguntas Frecuentes

¿Qué puede hacer alguien con un teléfono intervenido?

Lo que alguien puede hacer con un teléfono intervenido depende del método que usaron para el tapping. Ciertas aplicaciones de espionaje pueden revelar información de contacto, SMS, ubicación y mensajes de redes sociales. Sin embargo, algunas aplicaciones más avanzadas pueden incluso grabar de forma remota sonidos, videos y pantallas de teléfonos.

¿*# 21 le dice si su teléfono está intervenido?

* # 21 no puedo decirle si su teléfono está intervenido. En realidad, es un ‘código de interrogación’ que puede usar para averiguar si el desvío de llamadas está habilitado en su número. Algunos artículos afirman que este es el número para verificar si su teléfono está intervenido, pero simplemente no es cierto.

¡Asegúrese de que su teléfono no esté pinchado!

Ahora que sabe cómo verificar si hay señales de escuchas telefónicas, también sabe qué hacer si su teléfono está intervenido.

Algunas de las cosas que puede hacer incluyen:

- Comprueba si hay spyware y aplicaciones no seguras

- iniciar un Comprobación de seguridad de las cuentas de Google

- Desinstalar aplicaciones que no confías

- Evitar su teléfono de ser pinchado de nuevo

Recuerde, las escuchas telefónicas son una violación grave de la privacidad, por lo que es correcto que se alarme. Si tiene sospechas de que su teléfono está siendo monitoreado ilegalmente, no lo descarte como nada y actúe ahora.

¿Te ha gustado este artículo? ¡Déjame saber abajo en los comentarios!

últimos artículos